Vous avez un clavier ou une souris Logitech ? Il est temps de mettre à jour le dongle USB

Selon la firme Bastille, les dongles USB de Logitech sont vulnérables au « mousejacking », une faille signalée dès 2016 qui affecte plusieurs constructeurs.

Comment protéger vos enfants sur YouTube ?

Vos enfants passent leur temps libre à regarder des vidéos sur Internet ? Le contrôle parental est votre ami.

Vie privée : comment cacher des images sur votre smartphone ?

Vous aimeriez protéger vos photos et vidéos des regards indiscrets ? Voici comment les rendre confidentielles.

Des employés Snapchat espionnaient les données des utilisateurs

D'anciens employés de Snapchat ont révélé que certains outils internes avaient permis des abus et violations de la vie privée.

Comment naviguer anonymement sur votre smartphone ?

Cachez votre connexion IP lorsque vous consultez des pages depuis votre téléphone mobile.

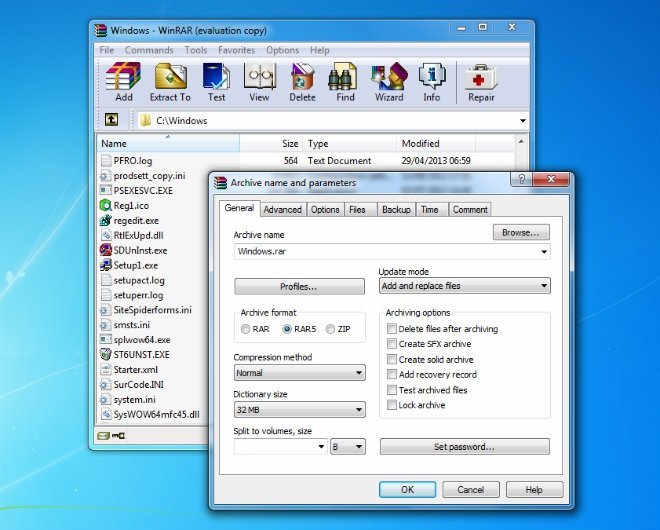

Une faille dans WinRAR affecte toutes les versions du logiciel depuis 19 ans

Winrar a comblé sa faille de sécurité en supprimant purement et simplement le format à l’origine du problème : les archives ACE. Pour les décompresser, Winrar utilisait UNACEV2.dll, une bibliothèque tierce dont ses équipes ont…

Comment supprimer un ransomware sans payer ?

Rançongiciels : apprenez les bons réflexes pour éviter qu’ils prennent le contrôle de votre PC.

Comment utiliser plusieurs mots de passe… sans les oublier ?

Sécurisez vos mots de passe en utilisant un gestionnaire de mot de passe et n’oubliez plus jamais vos précieux sésames.

Facebook : comment supprimer votre numéro de téléphone ?

Partager votre numéro de téléphone via Facebook vous angoisse ? Gardez votre calme et parcourez notre solution.

Comment acheter sur Internet sans carte bancaire ?

Payer en ligne vous terrorise ? Rassurez-vous : votre carte bleue n'est pas toujours nécessaire.

Orange : près de 20 000 Livebox touchées par une vieille faille de sécurité

L’affaire n’est pas nouvelle et date de 2012. Mais voilà qu’elle resurgit en cette fin d’année : certains modèles de Livebox sont victimes d’une grosse faille au niveau du Wi-Fi. Une équipe spécialisée en sécurité…

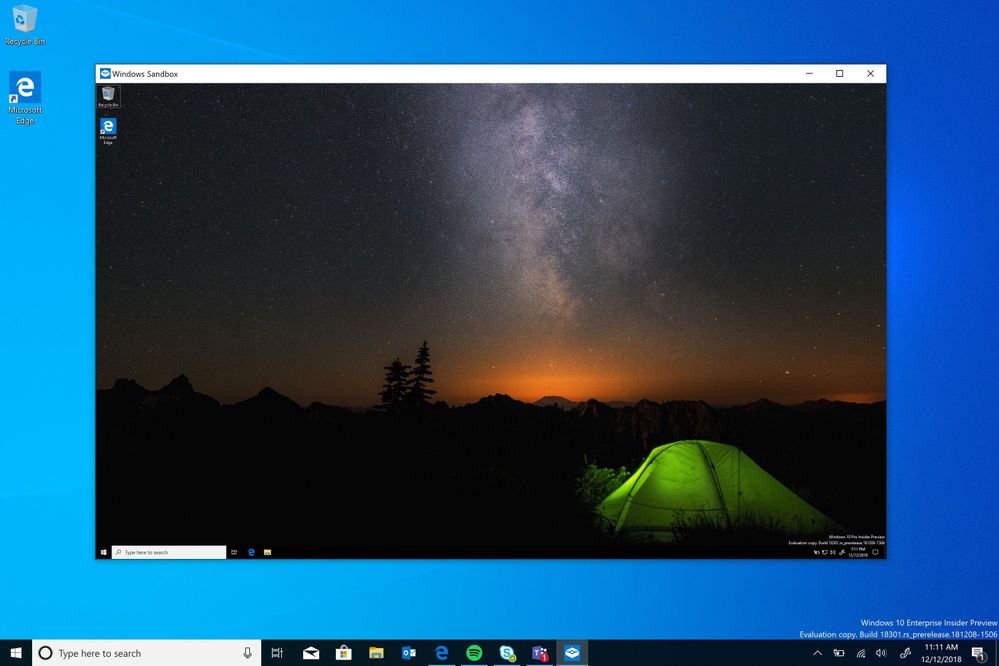

Windows Sandbox : le moyen ultime pour lancer des programmes louches en toute tranquillité

Microsoft continue à améliorer Windows 10 sous toutes les coutures. La dernière innovation en date concerne un outil permettant d'exécuter des logiciels dans un environnement totalement sécurisé.

Comment mieux protéger son réseau Wi-Fi : nos conseils

Vous pensez que votre réseau WiFi est fragile et qu'une faille peut être découverte à tout moment ? Ou qu'il est trop tard et que quelqu'un s'est introduit sur votre réseau ? Pas de panique…

OneDrive : un moyen efficace de lutter contre les ransomwares ?

Les rançongiciels demeurent l’une des menaces les plus actives sur Internet et l’une des plus redoutables pour vos données et fichiers. Même vos fichiers sauvés dans cloud en sont la cible. Désormais, OneDrive sait les…

Avast vs AVG : 45 euros d’écart pour la même chose ?

Si les versions payantes d'Avast et d'AVG profitent du même antivirus, leur prix diffèrent beaucoup : l'un s'affiche à 75 €, tandis que l'autre vaut 120 €. Pourquoi un tel écart de prix ? Nous…

Nest Cam IQ Outdoor, on a testé la caméra d’extérieur de Nest

La rédaction de Tom's Guide a testé la Nest Cam IQ Outdoor, une caméra de vidéosurveillance qui s'affiche à près de 200 euros.

Comment bien choisir son antivirus ?

Quand on souhaite s'équiper en matière de suite de sécurité, à quels critères peut-on se fier ? Pourquoi opter pour une solution payante plutôt que gratuite ?

Virus, trojan, spyware, adware… : Que faire lorsqu’on est infecté ?

Votre machine est infectée par un virus ? Un ransomware a pris chiffrer vos données et exige plusieurs centaines d'euros pour vous les restituer ? Ne cédez pas à la panique : voici toute une…

Windows XP : appuyer 5 fois sur Shift suffit à pirater un DAB

Alors que Windows XP a été abandonné le 8 avril 2014, des milliers d'entreprises à travers le monde continuent à l'utiliser. En Russie, un employé d'une banque vient de mettre en exergue un énorme bug…

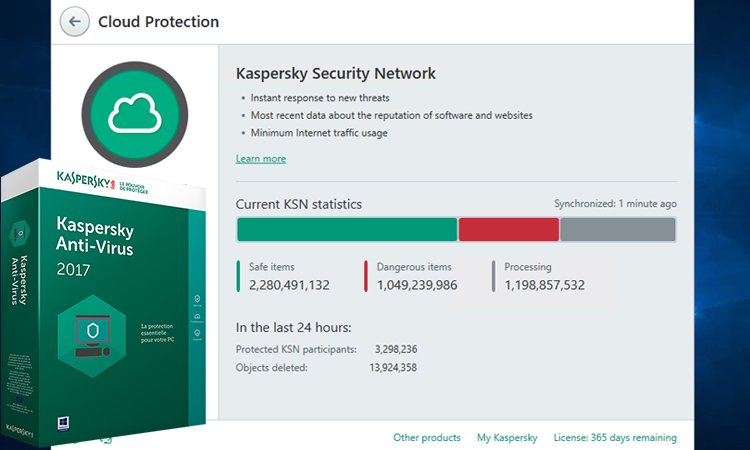

Kaspersky Free : comment bien configurer l’antivirus gratuit

Tous nos conseils pour bien paramétrer le nouvel antivirus gratuit signé Kaspersky. Explorez en images l’antivirus qui change la donne et bouleverse l’univers des protections PC. Découverte, prise en main et configuration avancée.

Navigateur : les meilleurs outils pour éradiquer les adwares et les barres d’outils

Voici une sélection de petits outils capables d'éradiquer complètement les indésirables du navigateur en une dizaine de secondes à peine. Pour en finir avec les agaçantes barres d'outils et autres insupportables adwares.

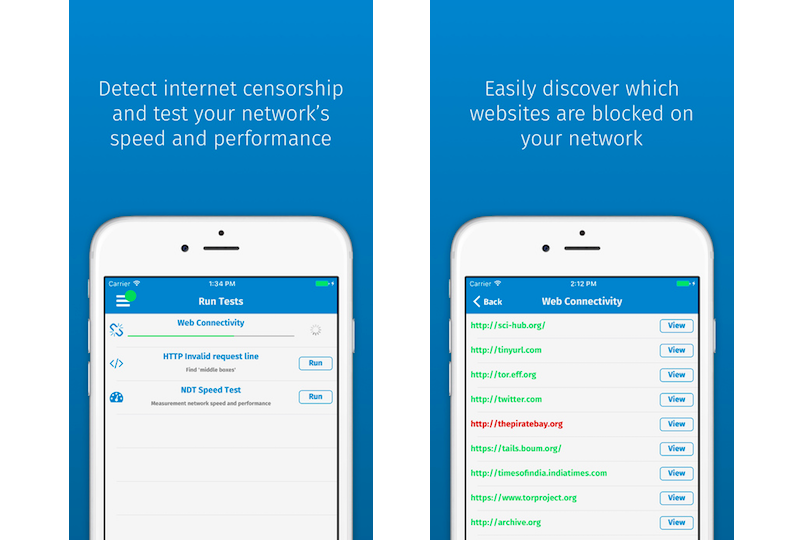

Une application Tor pour savoir si votre connexion est surveillée ou censurée

Le projet Tor vient de lancer une application mobile pour savoir si sa connexion fait l'objet d'une surveillance ou d'une censure.

Tesla : une “faille” permet d’ouvrir le coffre au tournevis

Une faille de sécurité sur les véhicules Tesla vient d’être découverte. Il suffirait d’un tournevis pour ouvrir le coffre de la voiture sans que l’alarme se déclenche.

YouTube : tout savoir sur le contrôle parental

Voici un tutoriel qui vous permettra d'activer les restrictions de contenus sur YouTube pour les films, séries et autres contenus réservés aux adultes.

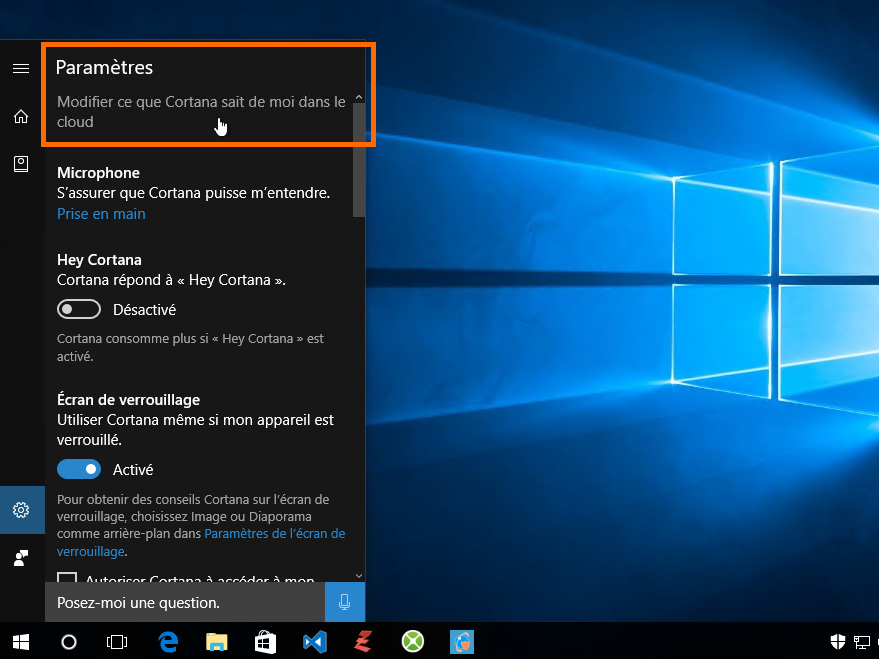

Windows 10 : les réglages pour mieux protéger votre vie privée

Voici quelques conseils en images pour mieux contrôler votre vie privée et gérer le comportement de Windows 10 et de ses applications, sans pour autant vous passer de ses sécurités et de ses services les…

Pirater une carte bancaire en 6 secondes : c’est fait

Des chercheurs d'une université britannique ont tenté de deviner le numéro d'une carte bleue et son cryptogramme associé en multipliant les requêtes sur différentes boutiques en ligne. Temps de l'opération : 6 secondes seulement.

Poison Tap : ce gadget à 5$ peut pirater n’importe quel ordinateur

Poison Tap, c’est le nom du gadget permettant de pirater et prendre le contrôle d’un ordinateur verrouillé. Il a été inventé par Samy Kamkar et ne nécessite qu’un dispositif qui coûte 5 dollars.

Le site porno Brazzers se fait pirater 800.000 comptes utilisateurs

Coup dur pour Brazzers, un site dédié à la pornographie, qui fait les frais d'un piratage massif des comptes utilisateurs. Près de 800.000 personnes inscrites sur le forum du site ont vu ainsi leurs informations…

Facebook : copier/coller un message ne protégera pas votre vie privée

Inutile de publier un message sur votre profil Facebook : cela n'empêchera pas le site d'utiliser vos contenus, y compris vos photos.

Regarder son téléphone d’un œil dans le noir pourrait rendre aveugle

Les téléphones portables ont pris la mauvaise habitude de s’incruster partout, y compris dans nos lits. Parmi les nombreux problèmes que cela pose, il y en est un que des docteurs commencent à faire connaitre…