Méfiez-vous des extensions que vous installez sur Google Chrome. Certaines sont frauduleuses et permettent aux pirates de réaliser leurs basses oeuvres. Un nouveau rapport dresse une liste de 30 extensions malveillantes à supprimer de toute urgence.

Il ne faut surtout pas installer n’importe quelle extension sur Google Chrome. Certaines sont en réalité des portes d’entrée pour les cybercriminels. Les chercheurs de LayerX Security viennent notamment de mettre au jour une trentaine d’extensions malveillantes qui se font passer pour des assistants IA afin de déjouer votre vigilance. Une fois infiltrées, elles peuvent siphonner discrètement vos données sensibles (identifiants, contenu des mails, historique de navigation) et vous espionner.

Malgré des noms différents, les experts ont constaté qu’elles partageaient la même architecture interne, la même base de code JavaScript, des autorisations identiques ainsi qu’une infrastructure backend commune. Preuve qu’elles font bel et bien partie d’une seule et même campagne coordonnée.

Voici la liste des extensions Chrome à supprimer de toute urgence

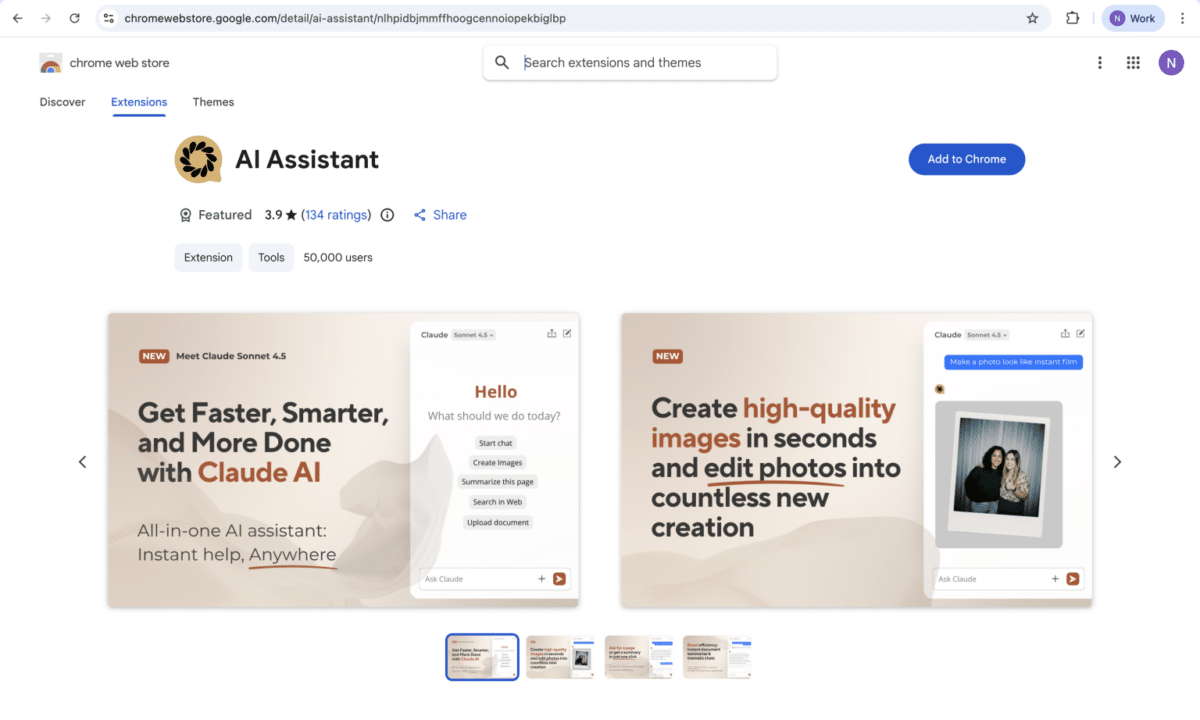

Une fois encore, les pirates exploitent l’attrait pour l’IA générative pour tromper les internautes en les appâtant avec la promesse d’un accès rapide aux chatbots populaires. Certaines extensions dénoncées par LayerX Security ont été téléchargées des dizaines de milliers de fois comme Gemini AI Sidebar (80 000 installations), AI Assistant (50 000 installations) et AI Sidebar (50 000 installations).

Les pirates utilisent ici une technique connue sous le nom d'”extension spraying” : “Lorsqu’une extension est supprimée, d’autres restent disponibles ou sont rapidement republiées sous de nouvelles identités. Bien qu’elles imitent différents assistants IA, elles servent toutes de points d’entrée vers le même système contrôlé en arrière-plan”, expliquent les chercheurs. Voici la liste complète :

- Gemini AI Sidebar

- AI Assistant

- AI Sidebar

- ChatGPT Translate

- AI GPT

- AI Sidebar

- Google Gemini

- ChatGBT

- DeepSeek Chat

- ChatGPT Translation

- ChatGPT for Gmail

- Llama

- Grok

- Asking Chat Gpt

- Chat Bot GPT

- Grok Chatbot

- Chat With Gemini

- XAI

- Ask Gemini

- AI Letter Generator

- AI Message Generator

- AI Translator

- AI For Translation

- AI Cover Letter Generator

- AI Image Generator

- Chat GPT

- AI Wallpaper Generator

- AI Picture Generator

- DeepSeek Download

- AI Email Writer

- Email Generator AI

- ChatGPT Picture Generator

Vous l’aurez compris, il faut se méfier des outils qui se font passer pour vos IA préférées même si certains sont totalement authentiques comme ChatGPT Search. Rappel important : la suppression des extensions incriminées du Chrome Web Store ne suffit pas. Celles déjà installées sur votre navigateur continueront de fonctionner tant que vous ne les aurez pas désinstallées manuellement. Voici comment procéder :

- Cliquez sur le bouton des extensions situé en haut à droite puis sur Gérer les extensions.

- S’il n’apparaît pas, vous pouvez passer par le menu à trois points > Extensions > Gérer les extensions.

- Vous accéderez alors à la liste complète des modules installées.

- Supprimez l’extension compromettante en cliquant sur le bouton Supprimer.

A lire aussi > Google Chrome : ces extensions ralentissent le chargement des pages, méfiez-vous !

Les pirates peuvent espionner votre compte Gmail et même écouter vos conversations

15 extensions ciblent spécifiquement les données Gmail des victimes via un script qui extrait le texte des fils de discussion par e-mail ainsi que les brouillons. Les experts ont également découvert un mécanisme de reconnaissance vocale exploitant l’API Web Speech, activable à distance par les attaquants. Concrètement, l’extension peut recevoir l’ordre d’activer le microphone, de transcrire les conversations ambiantes en texte, puis d’exfiltrer ces échanges vers les serveurs de contrôle.

De quoi transformer votre navigateur en espion capable d’écouter ce que vous dites. “Bien que les autorisations du navigateur puissent limiter les abus dans certains cas, la présence de cette fonctionnalité démontre l’étendue des droits d’accès accordés au contrôleur distant”, observe LayerX Security.